1. 점수

- 전체 점수 : 70/100점

- 소프트웨어 설계 : 70/100점

- 소프트웨어 개발 : 80/100점

- 데이터베이스 구축 : 85/100점

- 프로그래밍 언어 활용 : 60/100점

- 정보시스템 구축관리 : 55/100점

2. 오답 노트

GoF(Gang of Four) 디자인 패턴에 대한 설명으로 틀린 것은 ?

1. Factory Method Pattern은 상위클래스에서 객체를 생성하는 인터페이스를 정의하고, 하위클래스에서 인스턴스를 생성하도록 하는 방식

2. Prototype Pattern은 Prototype을 먼저 생성하고 인스턴스를 복제하여 사용하는 구조이다.

3. Bridge Pattern은 기존에 구현되어 있는 클래스에 기능 발생 시 기존 클래스를 재사용할 수 있도록 중간에서 맞춰주는 역할을 한다.

4. Mediator Pattern은 객체 간의 통제와 지시의 역할을 하는 중재자를 두어 객체지향의 목표를 달성하게 해준다.

3번은 Adapter Pattern에 대한 설명이다.

Bridge Pattern : 인터페이스와 구현의 명확한 분리

CASE(Computer-Aided Software Engineering)의 원천 기술이 아닌 것은 ?

1. 구조적 기법

2. 프로토타이핑 기술

3. 정보 저장소 기술

4. 일괄 처리 기술

CASE의 원천 기술 : 구조적 기법, 프로토타이핑 기술, 정보 저장소 기술, 자동 프로그래밍 기술, 분산 처리 기술

서브시스템이 입력 데이터를 받아 처리하고 결과를 다른 시스템에 보내는 작업이 반복되는 아키텍처 스타일은 ?

1. 클라이언트 서버 구조

2. 계층 구조

3. MVC 구조

4. 파이프필터 구조

파이프필터 구조에 대한 설명이다.

- 클라이언트 서버 구조 : 컴포넌트가 다른 컴포넌트에게 서비스를 요청하며 데이터가 여러 컴포넌트를 거치며 처리

- 계층 구조 : 모듈들로 응집된 계층 단위로 소프트웨어를 구성하며 계층 간에 사용 가능의 관계로 표현

- MVC 구조 : 모델-뷰-컨트롤러로 구성되며 기능을 분리한 아키텍처

UML 다이어그램이 아닌 것은 ?

1. 액티비티 다이어그램(Activity Diagram)

2. 절차 다이어그램(Procedural Diagram)

3. 클래스 다이어그램(Class Diagram)

4. 시퀀스 다이어그램(Sequence Diagram)

구조적 다이어그램 : Class Diagram, Object Diagram, Component Diagram, Composite Diagram, Package Diagram

행위 다이어그램 : Use Case Diagram, Sequence Diagram, State Diagram, Activity Diagram, Timing Diagram, Communication Diagram

UML 모델에서 한 객체가 다른 객체에게 오퍼레이션을 수행하도록 지정하는 의미적 관계로 옳은 것은 ?

1. Dependency

2. Realization

3. Generalization

4. Association

실체화(Realization) 관계에 관한 설명이다.

- 의존(Dependency) 관계 : 연관 관계와 같이 한 클래스가 다른 클래스를 사용할 때 나타나며 두 클래스 관계가 한 메소드의 실행동안과 같이 매우 짧은 시간 동안만 존재한다.

- 일반화(Generalization) 관계 : 한 클래스가 다른 클래스를 포함하는 상위 개념일 때 이를 IS-A관계라고 한다.

- 연관(Association) 관계 : 두 사물 간의 구조적 관계로, 어느 한 사물 객체가 다른 사물 객체와 연결되어 있음을 말한다.

GoF(Gangs of Four) 디자인 패턴 중 생성 패턴으로 옳은 것은 ?

1. Singleton Pattern

2. Adapter Pattern

3. Decorator Pattern

4. State Pattern

생성 패턴 : Abstract Factory, Builder, Factory Method, Prototype, Singleton

구조 패턴 : Adapter, Bridge, Compostie, Decorator, Facade, Flyweight, Proxy

행위 패턴 : Chain of Responsibility, Command, Interpreter, Iterator, Mediator, Memento, Observer, State, Strategy, Template Method, Visitor

다음 중 단위 테스트를 통해 발견할 수 있는 오류가 아닌 것은 ?

1. 알고리즘 오류에 따른 원치 않는 결과

2. 탈출구가 없는 반복문의 사용

3. 모듈 간의 비정상적 상호작용으로 인한 원치 않는 결과

4. 틀린 계산 수식에 의한 잘못된 결과

모듈 간의 비정상적인 상호작용은 통합 테스트를 통해 발견할 수 있다.

단위 테스트를 통해 발견할 수 있는 오류

- 잘못 사용한 자료형

- 잘못된 논리 연산자

- 알고리즘 오류에 따른 원치 않는 결과

- 틀린 계산 수식에 의한 잘못된 결과

- 탈출구가 없는 반복문 사용

다음 설명의 소프트웨어 테스트의 기본 원칙은 ?

- 파레토 법칙이 좌우한다.

- 애플리케이션 결함의 대부분은 소수의 특정한 모듈에 집중되어 존재한다.

- 결함은 발생한 모듈에서 계속 추가로 발생할 가능성이 높다.

1. 살충제 패러독스

2. 결함 집중

3. 오류 부재의 궤변

4. 완벽한 테스팅은 불가능

파레토 법칙 : 20%에 해당하는 코드에서 80% 결함이 나타나는 결함이 집중되어 존재한다.

소프트웨어 형상관리에 대한 설명으로 거리가 먼 것은 ?

1. 소프트웨어에 가해지는 변경을 제어하고 관리한다.

2. 프로젝트 계획, 분석서, 설계서, 포로그램, 테스트 케이스 모두 관리 대상이다.

3. 대표적인 형상관리 도구로 Ant, Maven, Gradle 등이 있다.

4. 유지 보수 단계뿐만 아니라 개발 단계에도 적용할 수 있다.

Ant, Maven, Gradle은 빌드 자동화 도구로 형상관리 도구는 CVS, SVN, Github가 있다.

다음 자료를 버블 정렬을 이용하여 오름차순으로 정렬할 경우 Pass 2의 결과는 ?

9, 6, 7, 3, 5

1. 3, 5, 6, 7, 9

2. 6, 7, 3, 5, 9

3. 3, 5, 9, 6, 7

4. 6, 3, 5, 7, 9

Pass 1 : 6, 7, 3, 5, 9

Pass 2 : 6, 3, 5, 7, 9

병렬 데이터베이스 환경 중 수평 분할에서 활용하는 분할 기법이 아닌 것은 ?

1. 라운드-로빈

2. 범위 분할

3. 예측 분할

4. 해시 분할

- 라운드-로빈 : 테이블의 행들을 라운드 로빈 형태로 분산시키는 분할 기법

- 범위 분할 : 지정한 열의 값을 기준으로 분할

- 해시 분할 : 해시 함수에 따라 데이터를 분할

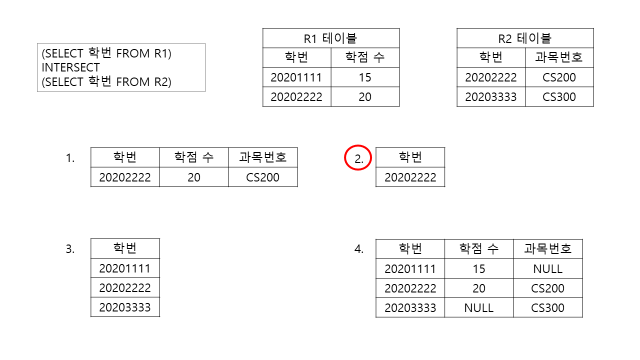

테이블 R1, R2에 대하여 다음 SQL문의 결과는 ?

INTERSECT : 교집합을 의미

릴레이션 R의 차수가 4이고 카디널리티가 5이며, 릴레이션 S의 차수가 6이고 카디널리티가 7일 때, 두 개의 릴레이션을 카티션 프로덕트한 결과의 새로운 릴레이션의 차수와 카디널리티는 얼마인가 ?

1. 24, 35

2. 24, 12

3. 10, 35

4. 10, 12

2개 이상의 릴레이션을 카티션 프로덕트하면 조인을 사용하며, 조인에서 릴레이션의 차수는 각 릴레이션의 차수를 합한 것과 같고, 카디널리티는 각 릴레이션의 카디널리티를 곱한 것과 같다.

다음 설명에 해당하는 방식은 ?

- 무선 랜에서 데이터 전송 시, 매체가 비어 있음을 확인한 뒤 충돌을 회피하기 위해 임의 시간을 기다린 후 데이터를 전송하는 방법이다.

- 네트워크에 데이터 전송이 없는 경우라도 동시 전송에 의한 충돌에 대비하여 확인 신호를 전송한다.

1. STA

2. Collision Domain

3. CSMA/CA

4. CSMA/CD

- CSMA/CA(충돌 회피) : 무선 랜에서 데이터 전공 시, 매체가 비어 있음을 확인한 후에 충돌을 회피하기 위해 임의 시간을 기다린 후 데이터를 전송하는 방식

- CSMA/CD(충돌 감지) : 이더넷에서 각 단말이 정송 공유 매체에 규칙 있게 접근하기 위한 매체 액세스 제어 방식

다음 중 가장 약한 결합도(Coupling)는 ?

1. Common Coupling

2. Content Coupling

3. External Coupling

4. Stamp Coupling

결합도가 강한 순

1. 내용 결합도(Content Coupling)

2. 공통 결합도(Common Coupling)

3. 외부 결합도(External Coupling)

4. 제어 결합도(Control Coupling)

5. 스탬프 결합도(Stamp Coupling)

6. 자료 결합도(Data Coupling)

CIDR(Classless Inter-Domain Routing) 표기로 203.241.132.82/27과 같이 사용되었다면, 해당 주소의 서브넷 마스크(Subnet Mask)는 ?

1. 255.255.255.0

2. 255.255.255.224

3. 255.255.255.240

4. 255.255.255.248

네트워크 주소로 27비트를 사용하게 되면 호스트 주소로 5비트를 사용할 수 있다.

11111111.11111111.11111111.11100000를 십진수로 바꾸면 255.255.255.224가 정답이다.

리눅스 Bash 쉡(Shell)에서 export와 관련한 설명으로 틀린 것은 ?

1. 변수를 출력하고자 할 때는 export를 사용해야 한다.

2. export가 매개 변수 없이 쓰일 경우 현재 설정된 환경변수들이 출력된다.

3. 사용자가 생성하는 변수는 export 명령어 표시하지 않는 한 현재 쉘에 국한된다.

4. 변수를 export 시키면 전역(Global) 변수처럼 되어 끝까지 기억된다.

특정 변수 출력에는 echo를 활용해야 한다.

다음 C 언어 프로그램이 실행되었을 때의 결과는 ?

#include <stdio.h>

int main(int argc, char *argv[]) {

char a;

a = 'A' + 1;

printf("%d", a);

return 0;

}1. 1

2. 11

3. 66

4. 98

아스키 코드에서 'A'는 65로 65 + 1은 66이다.

페이징 기법에서 페이지 크기가 작아질수록 발생하는 현상이 아닌 것은 ?

1. 기억장소 이용 효율이 증가한다.

2. 입출력 시간이 늘어난다.

3. 내부 단편화가 감소한다.

4. 페이지 맵 테이블의 크기가 감소한다.

페이지 크기가 작아지면, 페이지의 개수가 많아지기 때문에 페이지 맵 테이블의 크기가 증가한다.

TCP 프로토콜과 관련한 설명으로 틀린 것은 ?

1. 인접한 노드 사이의 프레임 전송 및 오류를 제어한다.

2. 흐름 제어(Flow Control)의 기능을 수행한다.

3. 전이중(Full Duplex) 방식의 양방향 가상회선을 제공한다.

4. 전송 데이터와 응답 데이터를 함께 전송할 수 있다.

인접한 노드 사이의 프레임 전송 및 오류를 제어하는 계층은 데이터 링크 계층이다.

C 언어 라이브러리 중 stdib.h에 대한 설명으로 옳은 것은 ?

1. 문자열을 수치 데이터로 바꾸는 문자 변환함수와 수치를 문자열로 바꿔주는 변환함수 등이 있다.

2. 문자열 처리 함수로 strlen()이 포함되어 있다.

3. 표준 입출력 라이브러리다.

4. 삼각 함수, 제곱근, 지수 등 수학적인 함수를 내장 하고 있다.

stdib.h는 C 언어의 표준 라이브러리로 문자열을 수치 데이터로 바꾸는 문자 변환함수와 수치를 문자열로 바꿔주는 변환 함수 등이 있으며, 의사 난수 생성, 동적 메모리 관리 등의 함수도 포함하고 있다.

다음 내용이 설명하는 것은 ?

- 네트워크상에 광채널 스위치의 이점인 고속 전송과 장거리 연결 및 멀티 프로토콜 기능을 활용

- 각기 다른 운영체제를 가진 여러 기종들이 네트워크 상에서 동일 저장장치의 데이터를 공유하게 함으로써, 여러 개의 저장장치나 백업 장비를 단일화시킨 시스템

1. SAN

2. MBR

3. NAC

4. NIC

SAN(Storage Area Network)에 대한 설명이다.

SSH(Secure Shell)에 대한 설명으로 틀린 것은 ?

1. SSH의 기본 네트워크 포트는 220번을 사용한다.

2. 전송되는 데이터는 암호화된다.

3. 키를 통한 인증은 클라이언트의 공개키를 서버에 등록해야 한다.

4. 서로 연결되어 있는 컴퓨터 간 원격 명령 실행이나 셀 서비스 등을 수행한다.

SSH의 기본 네트워크는 22번을 사용한다.

하둡(Hadoop)과 관계형 데이터베이스 간에 데이터를 전송할 수 있도록 설계된 도구는 ?

1. Apnic

2. Topology

3. Sqoop

4. SDB

스쿱(Sqoop) : 커넥터를 사용하여 관계형 데이터베이스 시스템에서 하둡 분산 파일 시스템으로 데이터를 수집하는 빅데이터 기술

코드의 기입 과정에서 원래 '12536'으로 기입되어야 하는데 '12936'으로 표기되었을 경우, 어떤 코드 오류에 해당하는가 ?

1. Addition Error

2. Omission Error

3. Sequence Error

4. Transcription Error

Transcription Error : 코드 입력 시 임의의 한 자리를 잘못 기록한 경우

Addition Error : 코드 입력 시 한 자리를 추가로 기록한 경우

Omission Error : 코드 입력 시 한 자리를 빼놓고 기록한 경우

ISO 12207 표준의 기본 생명주기의 주요 프로세스에 해당하지 않는 것은 ?

1. 획득 프로세스

2. 개발 프로세스

3. 성능평가 프로세스

4. 유지보수 프로세스

ISO 12207 표준의 기본 생명주기 프로세스는 획득, 공급, 개발, 운영, 유지보수이다.

해시(Hash) 기법에 대한 설명으로 틀린 것은 ?

1. 임의의 길이의 입력 데이터를 받아 고정된 길이의 해시값으로 변환한다.

2. 주로 공개키 암호화 방식에서 키 생성을 위해 사용한다.

3. 대표적인 해시 알고리즘으로 HAVAL, SHA-1 등이 있다.

4. 해시 함수는 일방향 함수(One-way function)이다.

해시 기법은 공개키 암호화 방식에서 키 생성이 아닌 무결성을 보장하기 위해 사용한다.

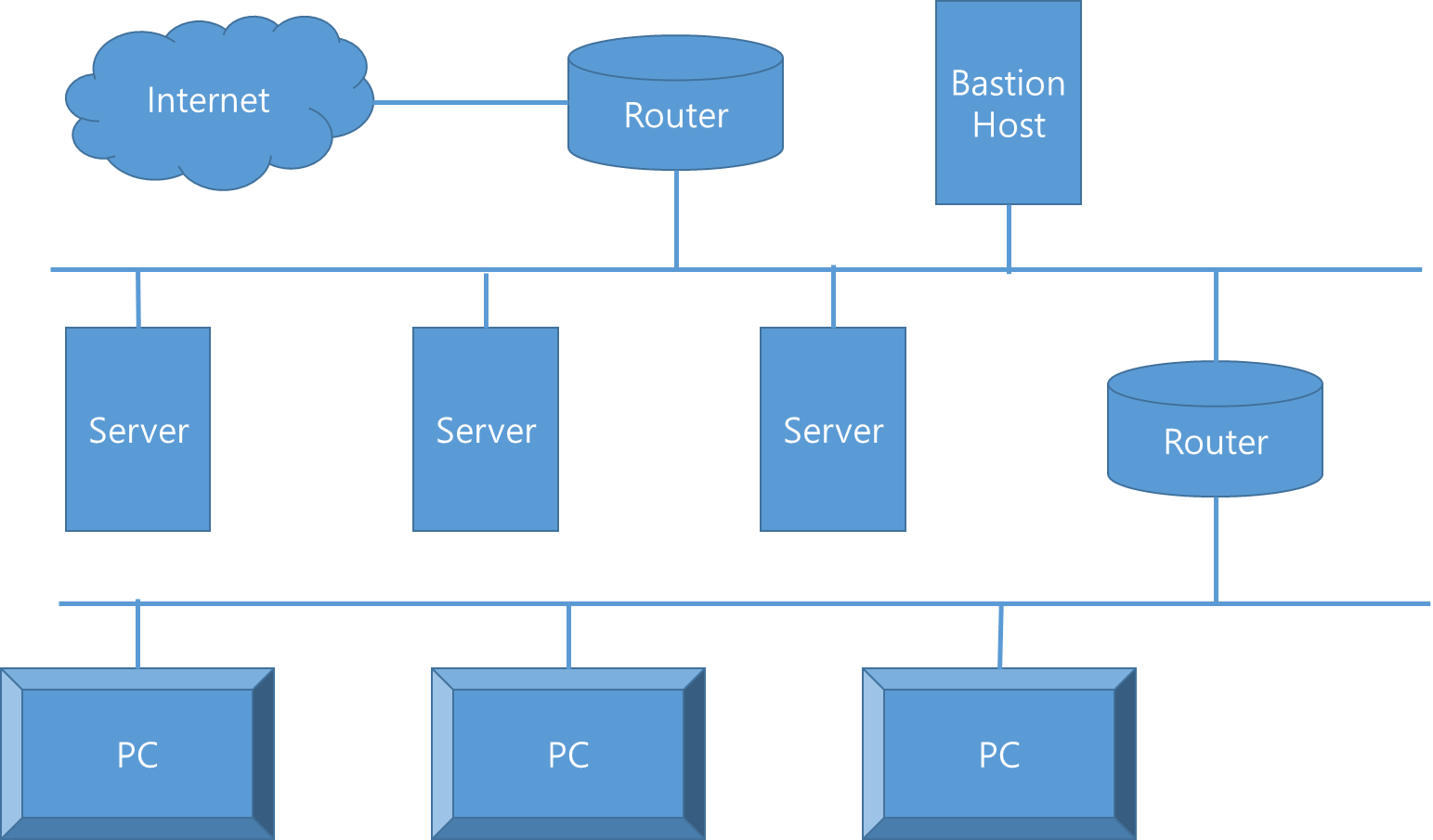

침입차단 시스템(방화벽) 중 다음과 같은 형태의 구축 유형은 ?

1. Block Host

2. Tree Host

3. Screened Subnet

4. Ring Homed

Screend Subnet : 외부 네트워크와 내부 네트워크 사이에 두는 완충적인 통신망으로, 일반적으로 두개의 스크리닝 라우터 사이에 배스쳔 호스트가 위치한다.

Secure OS의 보안 기능으로 거리가 먼 것은 ?

1. 식별 및 인증

2. 임의적 접근 통제

3. 고가용성 지원

4. 강제적 접근 통제

Secure OS 보안 운영체제 기능 : 식별 및 인증, 계정 관리, 강제적 접근 통제, 임의적 접근 통제, 객체 재사용 방지, 완전한 중재 및 조정, 감사 및 감사 기록 축소, 안전한 경로, 보안 커널 변경 방지, 해킹 방지, 통합 관리

서로 다른 네트워크 대역에 있는 호스트들 상호 간에 통신할 수 있도록 해주는 네트워크 장비는 ?

1. L2 스위치

2. HIPO

3. 라우터

4. RAD

라우터에 대한 설명이다.

3. 헷갈린 문제

소프트웨어 아키텍처 설계에서 시스템 품질 속성이 아닌 것은 ?

1. 가용성(Availability)

2. 독립성(Isolation)

3. 변경 용이성(Modifiability)

4. 사용성(Usability)

시스템 품질 속성 : 가용성(Availability), 변경 용이성(Modifiability), 사용성(Usability), 성능(Performance), 보안성(Security), 시험 용이성(Testability)

다음 중 상위 CASE 도구가 지원하는 주요 기능으로 볼 수 없는 것은 ?

1. 모델들 사이의 모순 검사 기능

2. 전체 소스 코드 생성 기능

3. 모델의 오류 검증 기능

4. 자료흐름도 작성 기능

상위 CASE : 요구 분석과 설계 단계를 지원하는 도구

- 여러 가지 방법론을 지원하는 다이어그램 작성 기능

- 모델의 정확성, 일관성을 확인하기 위한 검증 기능

- 프로토타이핑 지원 기능

- 설계 자료 사전 기능

하위 CASE : 코드를 작성하고 테스트하며 문서화하는 과정에 도움을 주는 기능

- 프로그래밍 지원 기능

- 코드 자동 생성 기능

- 테스트 도구

통합 CASE : 소프트웨어 개발 주기 전체 과정을 지원하기 위한 공통의 정보 저장소와 통일된 사용자 인터페이스 도구들을 통합

- 그래픽 기능

- 프로토타이핑과 명세화 기능

- 설계 기능

- 프로그래밍 및 테스트 기능

- 공동 정보 저장소 기능

다음 Postfix로 표현된 연산식의 연산 결과로 옳은 것은 ?

3 4 * 5 6 * +

1. 35

2. 42

3. 81

4. 360

Postfix : 후위계산식

(3 * 4) + (5 * 6) = 42

다음 중 스택을 이용한 연산과 거리가 먼 것은 ?

1. 선택 정렬

2. 재귀 호출

3. 후위 표현(Post-fix Expression)의 연산

4. 깊이 우선 탐색

스택을 이용한 연산 : 재귀 호출, 후위 표현의 연산, 깊이 우선 탐색, 역순 문자열 만들기, 수식의 괄호 검사

프로세스 적재 정책과 관련한 설명으로 틀린 것은 ?

1. 반복, 스택, 부프로그램은 시간 지역성(Temporal Locality)과 관련이 있다.

2. 공간 지역성(Spatial Locality)은 프로세스가 어떤 페이지를 참조했다면 이후 가상 주소 공간상 그 페이지와 인접한 페이지들을 참조할 가능성이 높음을 의미한다.

3. 일반적으로 페이지 교환에 보내는 시간보다 프로세스 수행에 보내는 시간이 더 크면 스레싱(Thrashing)이 발생한다.

4. 스레싱(Thrashing) 현상을 방지하기 위해서는 각 프로세스가 필요로 하는 프레임을 제공할 수 있어야 한다.

페이지 실행 시간보다 교환 시간이 큰 것은 스레싱 현상이라고 한다.

서버에 열린 포트 정보를 스캐닝해서 보안 취약점을 찾는데 사용하는 도구는 ?

1. type

2. mkdir

3. ftp

4. nmap

nmap(Network Mapper)에 대한 설명이다.

개인 공부를 위한 게시물로 틀린 내용을 포함할 수 있는 점 참고 부탁드립니다.

'자격증 > 정보처리기사' 카테고리의 다른 글

| [정보처리기사 필기] 2020년 9월 A책형 기출문제 오답노트 (0) | 2024.01.29 |

|---|---|

| [정보처리기사 필기] 2021년 3월 B책형 기출문제 오답노트 (1) | 2024.01.25 |

| [정보처리기사 필기] 2021년 8월 B책형 기출문제 오답노트 (1) | 2024.01.15 |

| [정보처리기사 필기] 2022년 3월 A책형 기출문제 오답노트 (1) | 2024.01.11 |

| [정보처리기사 필기] 2022년 4월 A책형 기출문제 오답노트 (1) | 2024.01.09 |

댓글